Windows Server 2019

Anklicken um Inhaltsverzeichnis anzuzeigen

Kapitel 1: Informationen zu diesem Buch und zur virtuellen Testumgebung

- Formatierung:

- Normaler Text: Normale Notizen

- Schräger Text: Namen von Geräten und Dateien, IP-Adressen, etc.

- Schräger und fetter Text (inline): Platzhalter

- Fetter Text (Anfang der Linie): Untertitel

Kapitel 2: Windows Server 2019

Editionen

Windows Server 2019 Essentials

- Firmenumgebung bis 25 User

- Ersetzt Small Business Server

- Reduzierter Funktionsumgang (z.B. keine Virtualisierung)

- Keine Exchange-Lizenz einbegriffen

Windows Server 2019 Standard

- Standard-Version

- Lizenz erlaubt für 2 Virtualisierungsinstanzen

Windows Server 2019 Datacenter

- Für grosse Firmen

- Volle Funktionalität

- Unbegrenzte Virtualisierungsinstanzen

SAC und LTSC

SAC

- Semi-Annual Channel Version

- Halbjährlicher Release

- Name: Windows Server YYMM

LTSC

- Long-Term Servicing Channel Version

- Voller Release

- 5 Jahre Support

- Name: Windows Server YYYY

Core-Version

- Kein GUI; nur Terminal

- Remote-Verbindung nur mit Windows 10 Professional oder Windows 10 Enterprise möglich

- Beinhaltet ausschliesslich PowerShell, Server Manager und Interfaces für installierte Dienste

Hyper-V

- Hypervisor von Microsoft

Verzeichnisdienste

-

Netzwerkressourcen selektiv verfügbar machen

- Benutzer / Gruppen

- Drucker

- Dateien / Ordner

- etc.

-

Leistungsfähigkeit wird gemessen an:

- Anzahl der verwaltbaren Objekte

- Sicherheitsanforderungen

- Erweiterbarkeit

- Performance

- Flexibilität

- Verfügbarkkeit

- Unterstützung von internationalen Standards

- Berücksichtigung von verschiedenen Infrastrukturen & Netzwerken

Active Directory

- Verzeichnisdienst von Microsoft

- Existiert seit Windows Server 2000

- Hierarchische Datenbank; basiert auf X.500-Standard für Datenbanken

Sicherheitsfunktionen

- Support für SmartCard Login

- BitLocker

- EFS -> Encryptedd File System

- Verschlüsselt ganze Laufwerke

- Passwortanforderungen

Verwaltungsfunktionen

Windows Deployment Service

- Windows via Netzwerk installieren

- Effizienter als jedes Gerät einzeln installieren

Gruppenrichtlinien

- Regelungen domänenweit festlegen

- Kompatible mit allen MS-Apps (built-in)

- Windows 10 kann "vorkonfiguriert" werden

Microsoft Management Console

- Programme wie Computerverwaltung, Disk Management, etc.

PowerShell

- Eigene Shell für Windows

- Mittlerweile komplett Open Source

- Auf Windows-Systemen sehr mächtig

Windows Admin Center

- Kann alle Windows-Geräte einer Domäne verwalten

- Unterstützt neben Windows 10 auch Windows Server 2019 (und ältere), Windows Server Core

Essentielle Netzwerkdienste

DHCP

- Unterstützt IPv4 und IPv6

- Kann mehrere Zonen gleichzeitig verwalten

DNS

- Voraussetzung für Active Directory

Kapitel 3: Installation

Hardware-Anforderungen

| Hardware | Minimale Ausstattung |

|---|---|

| CPU | 64 Bit; 1.4 GHz |

| RAM | 2 GB |

| Storage | 64 GB |

| Netzwerk | 1 Gbit |

Vorbereitung

Diese Informationen sollten vor der Installation bereits festgelegt werden, und im Nahchinein nur noch angepasst werden: Hostname und IP-Adresse

Upgrade zur Vollversion

Dism /Online /Set-Edition:[Server-Datacenter|Server-Standard] /AcceptEULA /Productkey:XXXXX-XXXXX-XXXXX-XXXXX-XXXX

Danach neu starten

Kapitel 4: Bedienung und Neuerungen

Tastenkombinationen in Windows Server 2019

| Tastenkombination | Aktion |

|---|---|

| Win + I | Einstellungen öffnen |

| Alt + Tab | Applikation wechseln |

| Alt + F4 | Fenster schliessen |

| Win + P | Bildschirmeinstellungen |

| Win + X | Windows-Kontextmenu |

| Win + K | Mit Gerät verbinden |

| Win + S | Windows-Suche |

| Win + Q | Windows-Suche |

| Win + D | Desktop anzeigen |

| Win + PrtSc | Bildschirmaufnahme in .\Bilder speichern |

| Win + Pause | Systeminfo anzeigen |

| Win + R | "Run" Dialog |

| Win + E | Explorer öffnen |

| Win + Tab | Desktops verwalten |

| Win + Crtl + <- | Zum Desktop links wechseln |

| Win + Crtl + -> | Zum Desktop rechts wechseln |

| Crtl + Tab | Tab wechseln |

| Win + L | Bildschirm sperren |

| Win + A | Benachrichtigungen anzeigen |

| Win + Alt + D | Datum / Uhr anzeigen |

| Win + V | Clipboard history |

| Win + U | Erleichterte Bedienung |

| Win + NumPlus | Zoom in |

| Win + NumMinus | Zoom out |

| Win + Space | Tastaturlayout ändern |

Kapitel 5: Hyper-V Testumgebung

Prüfpunkte

- "Safe States"

- Können zwischengespeichert werden

- Kann darauf zurückgepspielt werden

- Speziell gut für Testumgebungen

Live-Migration

- VM kann während laufendem Zustand verschoben werden

- Kann nicht zwischen AMD/Intel gewechselt werden

Kapitel 6: Active Directory

Struktur

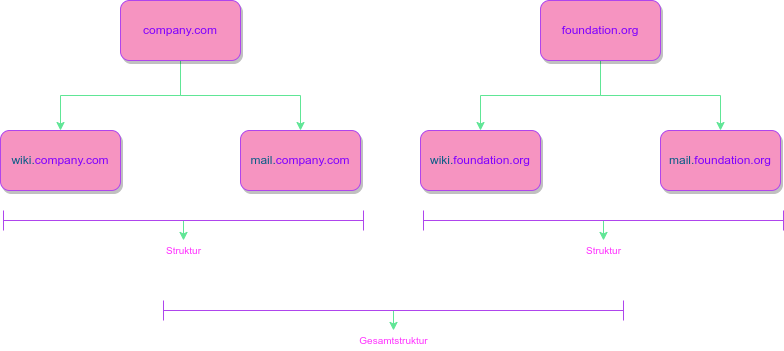

Gesamtstruktur

Vertrauensstellungen

- Hierarchie-Untergenordnete und -Übgeordnete

- Beziehung zwischen 2 Domains

- Wird mit Pfeilen dargestellt

- Beispiel: Domain 1 "vertraut" Domain 2 => Domain 1 hat Zugriff auf Inhalte von Domain 2, ist aber eine eigene Domain

Funktionsebenen

- "Rolle" eines Objektes im AD => z.B. Domain Controller, etc.

Domain Controller (DC)

- Sollten immer mehrere vorhanden sein (=> Ausfallsicherheit)

- AD repliziert automatisch von DC1 auf alle Anderen

Read-only Domain Controller

- Windows Server 2008 oder neuer

- Für kleinere Betriebe ohne sicheren Serverräume

- Kann nicht verändert werden, nur Replika

Betriebsmaster (FSMO)

- "Flexible Single Master Operation"

- Wenn nur 1 DC vorhanden, automatisch FSMO

- Wird für AD benötigt

- Hat 5 Rollen (können auf mehrere DC verteilt werden):

| Rolle | Beschreibung |

|---|---|

| Schema-Master | Veränderungen am Schema (Datenbank) |

| DNS-Master | Handhabt die "Verknüpfung" von DNS und AD |

| Infrastruktur-Master | Korrekte Zuordnung con domänenübergreifenden Gruppenmitgliedschaften |

| RID-Master | Handhabt die RID (Relative IDentifier) von allen Domänenmitglieder (jede ist einzigartig) |

| PDC-Emulator | PDC = Primary Domain Controller => handhabt Logins, Passwörter, Replikation, etc. |

Organisationseinheit (OU)

- Objekt in Domain

- Kann wie Ordner genutzt werden

- Struktur des AD => OUs

Standorte im AD

- Erst wichtig wenn viele Standorte in echt

Globaler Katalog

- Domänenübergreifende Suchfunktione für AD-Objekte

- Sollte auf allen DCs installiert sein

Kapitel 7: Active Directory installieren

Struktur

- Möglichst wenig individuelle Domains

- Sehr teuer

- Verwaltung sollte als dedizierter Administrator-Account erfolgen, sodass Berechtigungen konsistent bleiben

Voraussetzungen

- Pro Domain min. 1 Server

- Statische IP-Adressen

- Ein DNS-Server pro Domain

Kapitel 8: DNS

Was ist es?

- Datenbank

- Speichert IP-Adressen und Hostnamen

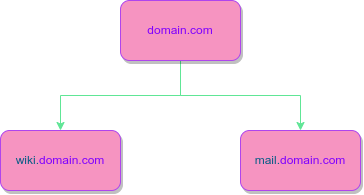

Hostnames

- FQDN => Fully Qualified Domain Name

- Hostname.Domain.Top-Level Domain

Funktionsweise

DNS speichert verschieden "Records". Records sind (sehr simpel) Text-Files, welche Informationen über Domänen und Hosts beinhalten, zum Beispiel, wem die Domäne gehört, welche IP-Adresse welchem Host gehört, etc. Dies sind alles verschiedene Records.

Inhalte wie Name/IP werden dann zwischengespeichert, sobald sie das erste mal abgefragt wurden, damit bei der nächsten Abfrage Zeit gespart werden kann.

Dynamisches DNS (DynDNS)

- Erweiterte Funktion

- Arbeitet mir DHCP zusammen

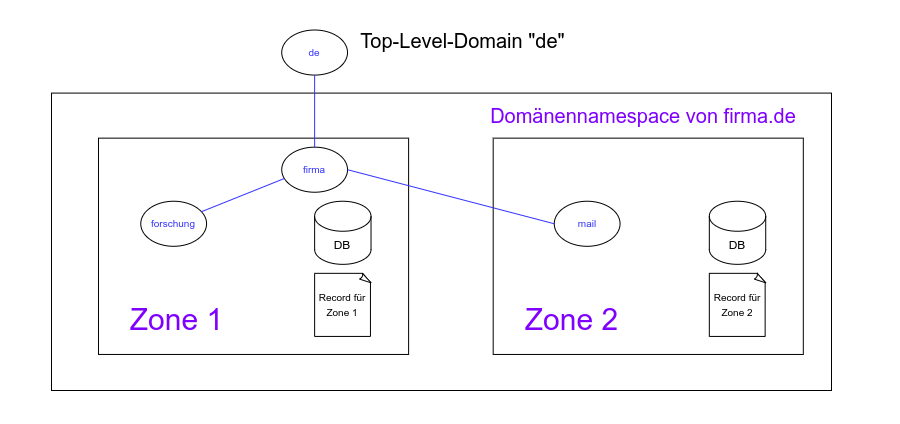

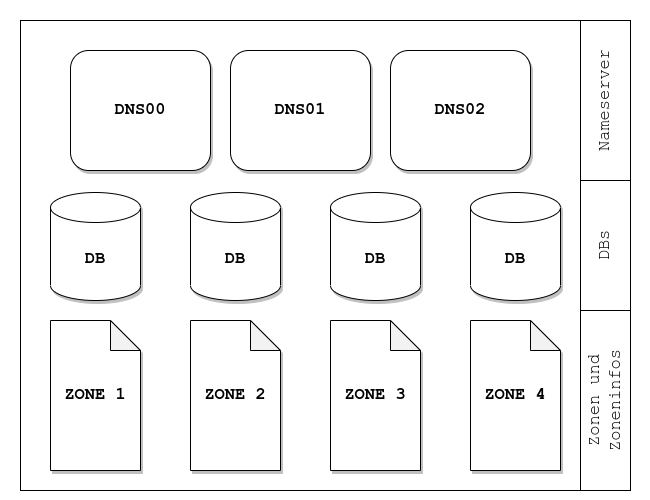

Zonen

- Viele DC mit einzelnen DBs anstelle eines einzelnen Servers

- Was kann in eine Zone?

- Domain

- Sub-Domain

- Teile von Domains

- Top-Level-Domain nicht in eigener Zone

Nameserver

- Enthält A Records und AAAA Records

- Mindestens 1 Zone pro NS

Records

| Objekt | Kürzel | Beschreibung/Inhalt |

|---|---|---|

| Autoritäts-Ursprung | SOA | Ressourcen für Root-Nameserver der Zone |

| Nameserver | NS | Alle DNS-Server der Zone |

| Host | A | IPv4 Forward-Lookup |

| Host | AAAA | IPv6 Forward-Lookup |

| Zeiger | PTR | Reverse-Lookup |

| Dienst | SRV | Netzwerkdienste von Clients |

| Alias | CNAME | Alternaive Namen |

| Mail Exchange | MX | Der Mail-Server der Domäne |

| Hostinfo | HINFO | OS & CPU des Host |

Kapitel 9: DNS-Dienst einrichten und konfigurieren

IP-Wahl

- Für interne Netze besser IPv4

- Für WAN IPv6 (z.B. Webserver)

- Server alle static IP

Kapitel 10: DHCP - Dynamische IP-Konfiguration

TCP/IP

- Protokoll-Stack

- Ansammlung von Protokollen wie TCP, IP, ARP, ICMP, etc.

- IPv4

- 32-Bit

- 4x8 Bits (4 Bytes; auch "Oktette")

- Wird üblicherweise in Dezimal oder Binär verwendet

- IPv6

- 128-Bit

- 8x2 Bytes

- Wird üblicherweise in Hexadezimal verwendet

Subnetzmaske

- Gibt Netzwerk an

- Wird üblicherweise nach der IPv4-Adresse angegeben (

192.168.170.1/24) => "CIDR-Notation" - 3 Klassen:

| Klasse | Subnetz (DEC) | Subnetz (BIN) |

|---|---|---|

| A | 255.255.255.0 | 11111111.11111111.11111111.00000000 |

| B | 255.255.0.0 | 11111111.11111111.00000000.00000000 |

| C | 255.0.0.0 | 11111111.00000000.00000000.00000000 |

Private IP-Adressen

| Start-IP | End-IP | Subnetz (DEC) | Subnetz (CIDR-Notation) |

|---|---|---|---|

| 10.0.0.0 | 10.255.255.255 | 255.0.0.0 | /8 |

| 172.16.0.0 | 172.31.255.255 | 255.127.0.0 | /12 |

| 192.168.0.0 | 192.168.255.255 | 255.255.0.0 | /16 |

Netzwerkadresse und Broadcastadresse

Netzwerkadresse = Erste Adresse in einem Netzwerk

Broadcastadresse = Letzte Adresse in einem Netzwerk

DHCP

- "Dynamic Host Configuration Protocol"

- Vergibt IP-Adresse, Standard-Gateway, Subnetzmaske, DNS-Server und weitere Informationen

APIPA

- "Automatic Private IP Adressing"

- Passiert auf Host wenn kein DHCP Response kommt

- Gibt IPv4-Adresse im Bereich

169.254.0.0/16

Static IP

- Nur für spezielle Geräte, auf welche man immer Zugriff haben soll

- Server

- Drucker

- Überwachungskameras

- etc.

- Kann entweder in DHCP-Settings oder auf Host eingerichtet werden

DNS & DHCP

- DHCP gibt Änderungen direkt an DNS weiter

WINS

- DNS für NetBIOS-Namen

- Nur Windows

- Veraltet

Ablauf der Adressvergabe mit DHCP

- DHCP-Client: Schickt DHCP-Discover-Broadcast

- DHCP-Server: Antowrtet mit DHCP-Offer

- DHCP-Client: Bestätigt Angebot DHCP-Request

- DHCP-Server: Bestätigt Anfrage mit DHCP-ACK oder lehnt ab mit DHCP-NACK

Kapitel 11: Physische Struktur von AD

Standorte und Standortplanung

- Balance zwischen Faktoren finden:

- Kosten

- Geschwindigkeit

- Verlässlichkeit

- Vertrauenswürdigkeit / Integrität

Replikation

Kopie des AD von einem DC auf einen Anderen

Replikation innerhalb eines Standorts

Üblicherweise 1 Replikation pro Stunde

Standortübergreifende Replikation

Üblicherweise alle 3h

Kapitel 12: AD-Objekte verwalten

Alles ist in Container (=> Ordner) gepseichert

Planung einer Domäne

Alles mit OUs machen wenn möglich

Konten

- Berechtigungen an Gruppen vergeben und Nutzer in Gruppen einteilen

- Konto per Datum oder manuell deaktivieren wenn Mitarbeiter Unternehmen verlässt

- Usernames mit System und einheitlich gestalten

Kapitel 13: Benutzer & Gruppen

Benutzer

- Virtuelle Personen

- Meist 1 normales Konto pro Person, ev. 1 zusätzliches Admin-Konto

Kontakte

- Personen ohne AD-Login

- Wenige Eigenschaften

ACL

- "Access Control List

- Liste von Berechtigungen und welcher Person/Gruppe diese zugeordnet sind

Verteilergruppen

- Für Emails

- Kann Benutzer & Kontakte enthalten

- Nicht wie Gruppen verwenden (nicht Berechtigungen anknüfen, lieber separate Gruppe erstellen)

Kapitel 14: Gruppen verwalten

- Gruppen nach Standort und Abteilung sortieren

- Alle Berechtigungen an Gruppen knüpfen

- Mit PowerShell arbeiten (=> Effizienter)

Kapitel 15: Rechte und Berechtigungen

Erlaubnis oder Verbot, Aktionen durchzuführen. An AD-Objekte gekoppelt

Verbote gewinnen immer über Erlaubnisse: Verbote nur einsetzen wenn absolut notwendig!

Kapitel 16: AD-Berechtigungen verwalten

Mit Microsoft Management Console

Kapitel 17: Berechtigungen anpassen

NTFS-Berechtigungen

- Dateien/Ordner haben Berechtigungen

- Berechtigungen können an Nutzer und Gruppen vergeben werden

- Wenn möglich immer an Nutzer vergeben

- Nur Zugriff erlauben wo notwendig

- Zugriff nicht verweigern (=> Dateien können unbearbeitbar und unlöschbar werden)

Freigabeberechtigungen

Verwalten unter Computerverwaltung -> System -> Freigegebene Ordner

Berechtigungen für Drucker

3 Mögliche Berechtigungen:

- Drucker verwalten

- Dokumente (Druckwarteschlange) verwalten

Kapitel 18: Dateidienste

Ordner-Freigaben

Essentiell für Zusammenarbeit, vor allem bei grösseren Unternehmen. Kann alles im Server-Manager verwaltet werden

Kapitel 19: Dateidienste planen

Planung der Struktur

Wichtige Faktoren/Ziele beachten:

- Gemeinsame Verwendung von Dokumenten

- Datenaustausch

- Archivierung

- Datenschutz

- Verfügbarkeit

- Kosten

Gemeinsame Verwendung von Dokumenten

- Gleiche Formatvorlagen für alle Mitarbeitende

- Einmalige Speicherung von Daten (exkl. Backup)

- Schneller Zugriff soll gewährleistet sein

- Struktur soll konsequent eingehalten werden

- Regelmässiges Aufräumen ist von Vorteil

Datenaustausch

- Temporärer Ordner für Datenaustausch (z.B. grösser als per Mail möglich)

Archivierung

- Version/Datum immer kennzeichnen

- Backups automatisch

Datenschutz

- Daten von Abteilung A nur in Abteilung A sichtbar

- Verschlüsselung verwenden (BitLocker, verschlüsselter Datenverkehr)

Verfügbarkeit

- Kontrollierte Redundanz (=> RAID, Backups)

Kosten

- Mehrfachspeicherung nur wenn notwendig

Kapitel 20: Gruppenrichtlinien

Definition

Gruppen von Richtlinien. Auch GPOs genannt

Vorteile

- Unerwünschte Funktionen können global deaktiviert werden

- Weniger Aufwand => weniger Kosten

Einsatzgebiete

Registry

Festlegen, dass nur Administratoren Zugriff auf die Registry haben. Sinvolle Einträge (z.B. kein Windows Store) global festlegen

Domainsicherheit

Minimale Passwortkomplexität, automatische Kontosperrung auf Zeit (z.B. 6 Monate), Gültigkeitsdauer von Passwörtern, etc.

Skripts

Login-Scripts (z.B. Netzlaufwerke)

Softwareinstallation

Von Admins zur Verfügung gestellte Installer können genutzt werden, keine eigenen / aus dem Internet

Internet Explorer / Microsoft Edge

Einstellungen wie Passwort-Safe sperren, sodass alle Nutzer die gleichen haben

Reihenfolge bei Verarbeitung von Gruppenrichtlinien

- Der Computer startet

- Lokale Gruppenrichtlinien

- Start-Scripts

- Liste der GPOs, welche nach dem Start ablaufen sollen

- Nutzer loggt sich ein

- Benutzerprofil wird geladen

- Liste der GPOs, welche nach dem Login ablaufen sollen

- Anmeldeskripts

- GUI erscheint

Kapitel 21: Sicherheitsrichtlinie einsetzen

Mit Group Policy Management Console (gpmc.msc) verwalten. Automatisch auf DC installiert

Kapitel 22: Gruppenrichtlinien verwalten

Beispiele:

- Bildschirmschoner

- Laufwerke

- Passwörter

- Desktophintergrund

- Sperrbildschirmhintergrund

Kapitel 23: Notfallsicherung

Mögliche Massnahmen

- AD-Replikation

- Automatische Backup-Lösungen

- RAID

- AD-Papierkorb